Quellcode-Leak der berüchtigten Carbanak-Malware

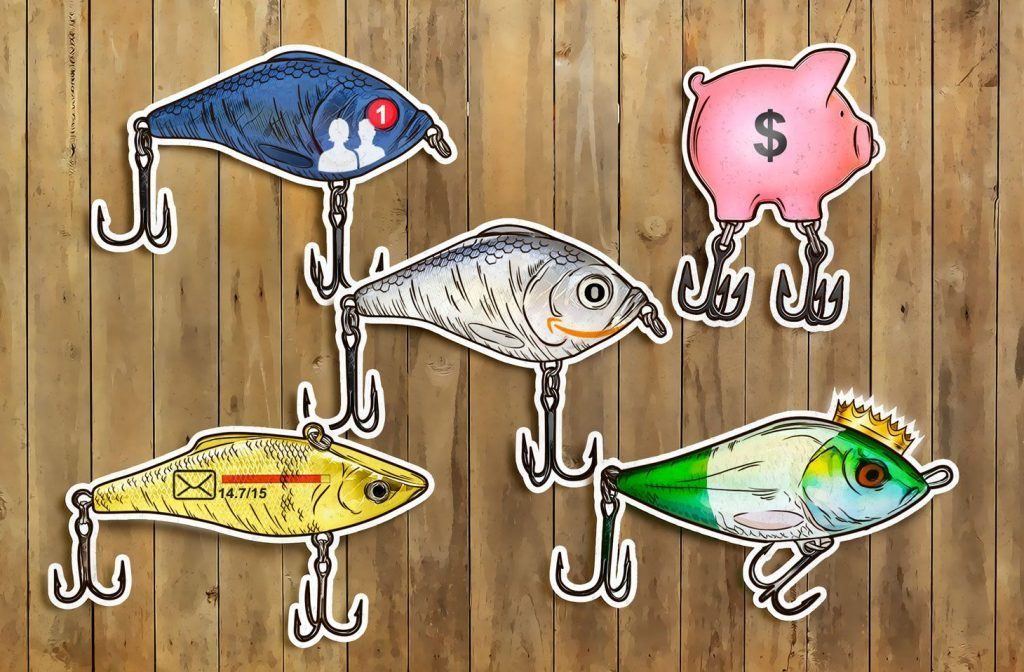

Medienberichten zufolge haben Sicherheitsforscher kürzlich den Quellcode der berüchtigten Malware Carbanak auf dem kostenlosen Open-Source-Portal VirusTotal entdeckt. Carbanak gilt derzeit als die bislang erfolgreichste finanzielle Cyberbedrohung, verantwortlich für den Diebstahl von 1 Milliarde Euro bei Finanzinstituten weltweit. Unsere Experten von Kaspersky Lab entdeckten und analysierten Carbanak erstmals im Jahr 2014. Im Fokus stand zu diesem Zeitpunkt die Untersuchung zahlreicher miteinander in Verbindung stehender Vorfälle, bei denen Geld von diversen Bankautomaten gestohlen worden war – hierbei handelte es sich um eine internationale, groß angelegte Kampagne, die darauf abzielte, möglichst viel Geld von verschiedenen Banken auf der ganzen Welt zu entwenden. Zu Beginn untersuchten unsere Sicherheitsexperten lediglich Vorfälle in Osteuropa, stießen jedoch in kürzester Zeit auch auf Opfer in den USA, Deutschland und China. Wie viele andere Angriffe begann auch diese Kampagne mit Spear Phishing. In diesem Fall waren es zielgerichtete, mit schädlichen Anhängen bewaffnete E-Mails, die eine Backdoor – basierend auf der Malware Carberp – installierten. Diese Backdoor gewährte den Angreifern Zugriff auf das gesamte Netzwerk der Zielorganisation und kompromittierte Computer, die ihnen so die Möglichkeit gaben, Geld zu entwenden. Die Kriminellen versuchten, über verschiedene Wege an ihre Beute zu gelangen: In einigen Fällen gaben sie den Automaten die direkte Remote-Anweisung, eine spezifische Geldsumme auszugeben, die dann von den sogenannten Money Mules abgehoben wurde. In anderen Fällen nutzten sie das SWIFT-Netzwerk, um Geld direkt auf ihre eigenen Konten zu überweisen. Bis zum Zeitpunkt der Entdeckung Carbanaks war keine der beiden Methoden massiv ausgenutzt worden, sodass die Größenordnung und die von Carbanak eingesetzten Technologien sowohl die Finanz- als auch die Cybersicherheitsbranche erschütterten. Was hält die Zukunft bereit? Seit Carbanaks Entdeckung sind unsere Experten auf mehrere Angriffe gestoßen (Silence ist einer davon), die ähnliche Taktiken und Verfahren verwendet haben und in diesem Zeitraum auch recht aktiv waren. Mit der Veröffentlichung des Carbanak-Quellcodes werden solche Vorfälle in Zukunft aber möglicherweise wesentlich häufiger auftreten. Unser Forscher, Sergey Golovanov, der diesen Fall bereits von Anfang an untersucht und mitverfolgt hat, äußert sich folgendermaßen zu dem Vorfall: „Die Tatsache, dass der Quellcode der berüchtigten Carbanak-Malware auf einer Open-Source-Website verfügbar war, ist ein schlechtes Zeichen. Tatsächlich wurde die Carbanak-Malware selbst zunächst auf dem Quellcode der Carberp-Malware aufgebaut, nachdem sie online veröffentlicht wurde. Wir haben allen Grund zu der Annahme, dass sich dieses Szenario nun wiederholen wird und wir uns in Zukunft mit gefährlichen Modifikationen von Carbanak konfrontiert sehen werden. Die gute Nachricht ist, dass sich die Cybersicherheitsbranche seit dem Carberp-Leck stark weiterentwickelt hat und den geänderten Code heute leicht erkennen kann. Wir fordern Unternehmen und Einzelpersonen auf, sich gegen diese und zukünftige Bedrohungen mit einer robusten Sicherheitslösung zu schützen.“ Quelle: Kaspersky Bloghttps://www.kaspersky.de/blog/carbanak-source-code-leaked/19117/Author: Kaspersky Team