NEUE BEITRÄGE

Kaspersky Endpoint Security 11.9 veröffentlicht

Die neue Kaspersky Endpoint Security 11.9 wurde bereits im April veröffentlicht. In der aktuellen Version sind ein paar Verbesserungen und Änderungen der Software vorgenommen worden. Hier ein kleiner Überblick über die neuen Funtkionen: Kaspersky Endpoint Security 11.9 Kaspersky Endpoint Security 11.9.0 für Windows bietet folgende Funktionen und Verbesserungen: Jetzt können Sie ein Dienstkonto für den Authentifizierungsagenten erstellen, wenn Sie die Kaspersky-Festplattenverschlüsselung verwenden. Das Dienstkonto wird beispielsweise benötigt, um Zugriff auf den Computer zu erhalten, wenn der Benutzer das Kennwort vergisst. Sie können das Dienstkonto auch als Reservekonto verwenden. Das Verteilungspaket für Kaspersky Endpoint Agent ist nicht mehr Teil des Verteilungskits der Anwendung. Zur Unterstützung der „Detection and Response“-Lösungen können Sie den integrierten Agenten von Kaspersky Endpoint Security verwenden. Falls erforderlich, können Sie das Verteilungspaket für Kaspersky Endpoint Agent aus dem Verteilungskit für „Kaspersky Anti Targeted Attack Platform“ herunterladen. Die Schnittstelle für Erkennungsdetails in „Kaspersky Endpoint Detection and Response Optimum“ (EDR Optimum) wurde verbessert. Die Funktionen der Bedrohungsreaktion haben jetzt Tooltips. Eine schrittweise Anleitung zur Gewährleistung der Sicherheit einer Unternehmensinfrastruktur wird auch dann angezeigt, wenn Kompromittierungsindikatoren erkannt wurden. Jetzt können Sie Kaspersky Endpoint Security für Windows mithilfe eines Lizenzschlüssels für Kaspersky Hybrid Cloud Security aktivieren. Neue Ereignisse über das Herstellen einer Verbindung mit Domänen, die nicht vertrauenswürdige Zertifikate haben, und über Fehler bei der Untersuchung verschlüsselter Verbindungen wurden hinzugefügt. Derzeit sind uns keine großen Probleme oder Bugs mit der aktuellen Version bekannt. Der Download steht Ihnen im Kaspersky Security Center oder auf der Webseite von Kaspersky zur Verfügung. Limitationen der neuen Endpoint Security 11.9 finden Sie hier. Zusätzlich finden Sie hier die Liste der Private Patches welche in die Version inkludiert wurden. Gerne stellen wir Ihnen die Produkte von Kaspersky in einem Webinar vor. Sprechen Sie uns an! Gerne stellen wir Ihnen auch unsere anderen Lösungen persönlich vor. Wir können Ihnen in allen Bereichen der IT-Security Hersteller und Software empfehlen die wir selbst ebenfalls einsetzen. Wir freuen uns auf Ihr Interesse. Suchen Sie beispielsweise ein vollwertiges Endpoint Management? Dann haben wir hier genau das richtige für Sie.

Kaspersky Endpoint Security 11.8.0 veröffentlicht

Kaspersky Endpoint Security 11.8 veröffentlicht – Kaspersky hat die neue Endpoint Security Version 11.8.0.384 veröffentlicht. Einige Neuerungen wurden in der aktuellen Version vorgenommen, vor allem die Beschränkungen für Server-Plattformen. Anbei die Änderungen bzw. Neuerungen der Version 11.8.0. Kaspersky Endpoint Security 11.8.0 veröffentlicht Hier finden Sie die Neuerungen der aktuellen Kaspersky Endpoint Security Version: Update 11.8.0 Kaspersky Endpoint Security 11.8.0 für Windows bietet folgende Funktionen und Verbesserungen: Sie können jetzt Kaspersky Security for Windows Server auf Kaspersky Endpoint Security for Windows upgraden. Jetzt können Sie auf den Servern und Clustern Ihres Unternehmens das Programm “Kaspersky Endpoint Security für Windows” anstelle von “Kaspersky Security für Windows Server” verwenden. Um dies zu ermöglichen, hat Kaspersky Endpoint Security eine neue Funktionalität: Für die Komponenten “Schutz vor Web-Bedrohungen”, “Schutz vor E-Mail-Bedrohungen”, “Web-Kontrolle” und “Gerätekontrolle” wurde die Unterstützung für Computer mit Windows für Server hinzugefügt. Jetzt können Sie beim Programm-Upgrade die Komponentenauswahl von Kaspersky Security für Windows Server nach Kaspersky Endpoint Security für Windows migrieren. Kaspersky Endpoint Security (KES) überprüft vor der Installation, ob andere Kaspersky-Programme auf dem Computer vorhanden sind. Wenn “Kaspersky Security für Windows Server” auf dem Computer installiert ist, erkennt KES die installierten KSWS-Komponenten und wählt die entsprechenden Komponenten zur Installation aus. Die Benutzeroberfläche des Netzwerkmonitors wurde verbessert. Der “Netzwerkmonitor” zeigt jetzt zusätzlich zu TCP auch das UDP-Protokoll an. Die Aufgabe Virensuche wurde verbessert. Wenn Sie den Computer während der Untersuchung neu gestartet haben, führt Kaspersky Endpoint Security die Aufgabe automatisch aus und setzt die Untersuchung an der Stelle fort, an der sie unterbrochen wurde. Jetzt können Sie die Ausführungsdauer von Aufgaben zeitlich beschränken. Sie können die Ausführungsdauer für die Aufgaben Untersuchung auf Viren und IOC-Untersuchung begrenzen. Nach Ablauf des festgelegten Zeitraums bricht Kaspersky Endpoint Security die Aufgabe ab. Um die Ausführungsdauer einer Aufgabe zu reduzieren, können Sie z. B. den Untersuchungsbereich anpassen oder die Untersuchung optimieren. Die Beschränkungen für Server-Plattformen wurden aufgehoben. Diese galten für die Programm-Installation auf dem multisessionfähigen Windows 10 Enterprise. Kaspersky Endpoint Security betrachtet das multisessionfähige Windows 10 Enterprise jetzt als Workstation-Betriebssystem, nicht als Server-Betriebssystem. Ebenso gelten Beschränkungen für Server-Plattformen nicht mehr, wenn das Programm auf dem multisessionfähigen Windows 10 Enterprise installiert wird. Außerdem verwendet das Programm für die Aktivierung einen Workstation-Lizenzschlüssel anstatt eines Server-Lizenzschlüssels. Weitere Informationen zur Endpoint Security erhalten Sie auch in der Kaspersky Online-Hilfe.Sichern Sie jetzt mit Kaspersky Endpoint Detection & Response Ihr Unternehmen ab und steigern Sie die Effizienz Ihrer Sicherheitsstruktur.

Microsoft Defender macht es leicht

Microsoft Defender macht es leicht – Der Virenschutz von Microsoft erleichtert das Einnisten von Schädlingen. Durch eine kleine Schwachstelle bei Zugriffsrechten des Microsoft Defender können Angreifer unter Windows 10 Malware vor den Scans verstecken. Eine laxe Rechtevergabe macht es Eindringlingen unnötig einfach. Es ist möglich die Schadsoftware vor den Scans zu verstecken und so der Entdeckung zu entgehen. Microsoft Defender macht es leicht Die Ursache für die Schwachstelle ist eine laxe Rechtvergabe bei Defender. Jeder angemeldete Benutzer kann mit einem einfachen Befehl die Liste der Scan-Ausnahmen auslesen. Hier besteht also das Problem. Ein Einbrecher kann die Verzeichnisse einfach auslesen welche nicht gescannt werden. Genau dort platziert er dann seine Schadsoftware. Durch die Ausnahme wird die Schadsoftware auch bei zukünftigen Scans nicht erkannt. Ob Cyberkriminelle diese Lücke bereits ausgenutzt haben ist derzeit nicht bekannt. Erst kürzlich wurde die Lücke vom IT-Sicherheitsforscher Antonio Cocomazzi auf Twitter gepostet. Laut dem Forscher ist es nicht nur lokal möglich, also bei lokal erstellten Ausnahmen, sondern auch bei Windows-Domänen mit Gruppenrichtlinien. Weitere Forscher haben sich der Sache angenommen und bestätigen diese Lücke. Auftreten soll demnach die Lücke bei Windows 10 Build 21H1 und 21H2. Bei Windows 11 weise nichts darauf hin sagen die Forscher. Nicht ganz neu Ganz neu ist die Lücke jedoch nicht. Bereits im Mai vergangenen Jahres ist bereits der Forscher Paul Bolten schon einmal darüber gestolpert. Die Leserechte auf für unprivilegierte Benutzer, stellt eine unnötige Vereinfachung für Angriffe dar. Professionellere Angreifer sind allerdings auf diese Lücken nicht angewiesen. Sie verstecken ihre Malware auch vor Lösungen der anderen Hersteller ohne Scan-Ausnahmen zu verwenden. Aber dadurch erhöht sich der Aufwand für Angreifer und es stellt eine weitere Sicherheitshürde dar. Rechteprüfung Ob Microsoft mit einem Update dieses Problem beheben wird ist derzeit nicht bekannt. Man kann sich aber Abhilfe schaffen in dem man mit dem Registrierungseditor (regedit) die Werte überprüft bzw. anpasst. Erfahrene Benutzer oder Administratoren können das unter diesem Key einsehen: HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender\Exclusions Quelle: https://www.heise.de/news/Virenschutz-Microsoft-Defender-erleichtert-Einnisten-von-Schaedlingen-6329300.html Gerne stellen wir Ihnen alternativen zu Microsoft Defender vor. Auf unserer Webseite finden Sie zahlreiche Informationen zu Antiviren-Lösungen welche bereits seit Jahren etabliert sind und Ihnen und Ihrer Umgebung eine erhöhte Sicherheit bieten können. Mit weiteren Sicherheitsmechanismen wie der Endpoint Detection and Response Lösungen können Sie noch weitere Sicherheitsmechanismen einführen.

BEDROHUNGEN

Microsoft Defender macht es leicht

Microsoft Defender macht es leicht – Der Virenschutz von Microsoft erleichtert das Einnisten von Schädlingen. Durch eine kleine Schwachstelle bei Zugriffsrechten des Microsoft Defender können Angreifer unter Windows 10 Malware vor den Scans verstecken. Eine laxe Rechtevergabe macht es Eindringlingen unnötig einfach. Es ist möglich die Schadsoftware vor den Scans zu verstecken und so der Entdeckung zu entgehen. Microsoft Defender macht es leicht Die Ursache für die Schwachstelle ist eine laxe Rechtvergabe bei Defender. Jeder angemeldete Benutzer kann mit einem einfachen Befehl die Liste der Scan-Ausnahmen auslesen. Hier besteht also das Problem. Ein Einbrecher kann die Verzeichnisse einfach auslesen welche nicht gescannt werden. Genau dort platziert er dann seine Schadsoftware. Durch die Ausnahme wird die Schadsoftware auch bei zukünftigen Scans nicht erkannt. Ob Cyberkriminelle diese Lücke bereits ausgenutzt haben ist derzeit nicht bekannt. Erst kürzlich wurde die Lücke vom IT-Sicherheitsforscher Antonio Cocomazzi auf Twitter gepostet. Laut dem Forscher ist es nicht nur lokal möglich, also bei lokal erstellten Ausnahmen, sondern auch bei Windows-Domänen mit Gruppenrichtlinien. Weitere Forscher haben sich der Sache angenommen und bestätigen diese Lücke. Auftreten soll demnach die Lücke bei Windows 10 Build 21H1 und 21H2. Bei Windows 11 weise nichts darauf hin sagen die Forscher. Nicht ganz neu Ganz neu ist die Lücke jedoch nicht. Bereits im Mai vergangenen Jahres ist bereits der Forscher Paul Bolten schon einmal darüber gestolpert. Die Leserechte auf für unprivilegierte Benutzer, stellt eine unnötige Vereinfachung für Angriffe dar. Professionellere Angreifer sind allerdings auf diese Lücken nicht angewiesen. Sie verstecken ihre Malware auch vor Lösungen der anderen Hersteller ohne Scan-Ausnahmen zu verwenden. Aber dadurch erhöht sich der Aufwand für Angreifer und es stellt eine weitere Sicherheitshürde dar. Rechteprüfung Ob Microsoft mit einem Update dieses Problem beheben wird ist derzeit nicht bekannt. Man kann sich aber Abhilfe schaffen in dem man mit dem Registrierungseditor (regedit) die Werte überprüft bzw. anpasst. Erfahrene Benutzer oder Administratoren können das unter diesem Key einsehen: HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows Defender\Exclusions Quelle: https://www.heise.de/news/Virenschutz-Microsoft-Defender-erleichtert-Einnisten-von-Schaedlingen-6329300.html Gerne stellen wir Ihnen alternativen zu Microsoft Defender vor. Auf unserer Webseite finden Sie zahlreiche Informationen zu Antiviren-Lösungen welche bereits seit Jahren etabliert sind und Ihnen und Ihrer Umgebung eine erhöhte Sicherheit bieten können. Mit weiteren Sicherheitsmechanismen wie der Endpoint Detection and Response Lösungen können Sie noch weitere Sicherheitsmechanismen einführen.

Zero-Day-Lücke in Log4j

Zero-Day-Lücke in Log4j – Kritische Sicherheitslücke gefährdet zahlreiche Server und Apps. Apple, Twitter, Amazon und tausende andere Dienste sind anfällig. Die ersten Angriffe laufen bereits und wurden dokumentiert. Administratoren müssen sofort handeln. Zero-Day-Lücke in Log4j Eine Zero-Day-Sicherheitslücke names Log4Shell ermöglicht es Angreifern beliebigen Code auszuführen. Über die weit verbreitete Java-Logging-Bibliothek Log4j können Attacken auf viele Server und Apps durchgeführt werden. Dienste wie Apple, Twitter, Steam und Amazon sind betroffen aber auch viele kleinere Angebote. Es gibt bereits ein Proof-of-Concept Code der das Ausnutzen der Lücke demonstriert. Ein Angreifer kann die Sicherheitslücke ausnutzen, indem er manipulierte Anfragen an einen verwundbaren Server oder eine angreifbare Anwendung schickt. Der Proof-of-Concept-Code (PoC) der Pen-Testing-Gruppe 0x0021h zeigt, dass der Angreifer eine Zeichenkette der Form ${jndi:ldap://127.0.0.1:1389/a} ins Protokoll schreibt. Der Verzeichnisdienst JNDI kontaktiert den genannten LDAP-Server 127.0.0.1:1389 und nimmt schließlich von ihm Daten wie potenziell bösartige Java-Klassen entgegen und führt diese aus. Ein Angreifer müsste demnach einen von ihm kontrollierten Server angeben, um einen Server über das Logging zu kapern (Log4Shell). Verwundbare Projekte Die Lücke hat bereits eine CVE-Nummer erhalten (CVE-2021-44228, Risiko kritisch, CVSSv3 10/10). Auch das BSI warnt vor dieser Lücke und Administratoren sollten dringend handeln. Viele Anwendungen verwenden die Log4j-Bibliothek und all diese sind von der Sicherheitslücke betroffen. Die Pen-Testing-Gruppe 0x0021h schreibt zu ihrem PoC-Exploit, dass er für Apache Struts2, Apache Solr, Apache Druid, Apache Flink und weitere funktioniere. Die Bibliothek Betroffen ist die Log4j Bibliothek von der Version 2.0-beta9 bis 2.14.1. Das Apache-Projekt hat kurzfristig Version 2.15.0 veröffentlicht, die die Lücke schließt. In einer Sicherheitsmeldung listen die Apache-Entwickler zudem Maßnahmen auf, wie man die Server ohne Update vorläufig sichern kann. Bei Log4j ab Version 2.10 helfe das Setzen der Systemeigenschaft “log4j2.formatMsgNoLookups” auf “true” oder das Entfernen der JndiLookup-Klasse aus dem Klassenpfad (etwa mit dem Befehl zip -q -d log4j-core-*.jar org/apache/logging/log4j/core/lookup/JndiLookup.class). Weitere Informationen finden Sie auch hier: https://www.heise.de/news/Kritische-Zero-Day-Luecke-in-log4j-gefaehrdet-zahlreiche-Server-und-Apps-6291653.html?wt_mc=rss.red.security.alert-news.atom.beitrag.beitrag https://www.spiegel.de/netzwelt/web/log4-j-schwachstelle-ja-leute-die-scheisse-brennt-lichterloh-a-760bd03d-42d2-409c-a8d2-d5b13a9150fd#ref=rss?sara_ecid=soci_upd_wbMbjhOSvViISjc8RPU89NcCvtlFcJ Haben Sie Fragen? Unsere Techniker stehen Ihnen gerne zur Verfügung. Kontaktieren Sie uns!

Sicherheitslücken in AMD Prozessoren Epyc

Sicherheitslücken in AMD Prozessoren Epyc – Bei den AMD-Epyc-Serverprozessoren sind mindestens 22 Sicherheitslücken vorhanden. Einige Lücken sind bereits 2 Jahre alt. Wer einen Server mit AMD-Epyc-Prozessoren betreibt, sollte schnell BIOS-Update durchführen um die Lücken zu schließen. Sicherheitslücken in AMD Prozessoren Epyc Unter der Bulletin ID “AMD-SB-1021” listet AMD insgesamt 22 Sicherheitslücken in Serverprozessoren der Baureihen Epyc 7001 (Naples), Epyc 7002 (Rome) und Epyc 7003 (Milan) auf. Am meisten betroffen von der Sicherheitslücken ist die eingebaute AMD Platform Security Processor (PSP). Aber auch die System Management Unit (SMU) ist betroffen. Einige Lücken wirken sich auf die Speicherverschlüsselung SVE (Secure Encrypted Virtualization aus, da die PSP die dabei verwendeten Schlüssel verwaltet. Bei vier Sicherheitslücken ist das Risiko mit “hoch” beschrieben. Die anderen weisen den Status “Mittel” auf. Die meisten Lücken sind allerdings nicht Remote bzw. aus der Ferne nutzbar, sondern setzen einen lokalen Zugriff auf den physischen Server voraus. Angriffe via Remote können unter diesen Umständen also kaum stattfinden. Die Angreifer müssten sich zunächst Zugang zum physischen Server verschaffen. Dennoch sind die Lücken nicht unkritisch und es sollte sich um Updates gekümmert werden. AMD stellt neue Firmware bereit AMD hat neue Versionen der Firmware-Komponente für jede Epyc-Generation an die Hersteller von Mainboards und Servern verteilt. Diese integrieren diese nun in BIOS-Updates. Folgende verfügbare BIOS-Updates stehen bereit: Dell Security Advisory DSA-2021-227 Dell PowerEdge Server Security Update for AMD Server Vulnerabilities HPE Security Bulletin HPESBHF04209 HPE ProLiant and Apollo Gen10 and Gen10 Plus Servers HPE Security Bulletin HPESBHF04195 HPE ProLiant Gen10 Plus Servers Epyc 3 Lenovo Security Advisory LEN-75180 Multi-vendor BIOS Security Vulnerabilities Supermicro “AMD Security Vulnerabilities, November 2021“ Kritik von Experten Via Twitter kritisiert der Sicherheitsforscher Volodymyr Pikhur AMD der AMD über die Lücke CVE-2020-12988 informierte. Es sei einer der schlechtesten Coordinated-Disclosure-Prozesse gewesen, an denen er beteiligt war. Lücken die von Hugo Magalhaes bereits 2019 an AMD gemeldet wurden, erhielten fast zwei Jahre später ihre Updates. Der Umgang mit Sicherheitslücken bei AMD sei nicht zufriedenstellend. Die Epyc-Schwachstellen ähneln laut Pikhur den 2015 veröffentlichten Lücken “Speed Racer” bei Intel-Systemen. Diese Lücke nutzte das LoJax-Rootkit um sich im UEFI-BIOS einzunisten. LoJax wurde 2020 von Kaspersky auf zwei Rechnern nachgewiesen. Anbei die Liste der veröffentlichten CVE-Nummern: CVE-Nummern der mit AMD-SB-1021 veröffentlichten Sicherheitslücken: CVE-2020-12954 CVE-2020-12961 CVE-2021-26331 CVE-2021-26335 CVE-2021-26315 CVE-2020-12946 CVE-2020-12951 CVE-2021-26336 CVE-2021-26337 CVE-2021-26338 CVE-2021-26320 CVE-2020-12944 CVE-2020-12988 CVE-2021-26329 CVE-2021-26330 CVE-2021-26321 CVE-2021-26323 CVE-2021-26325 CVE-2021-26326 CVE-2021-26322 CVE-2021-26327 CVE-2021-26312 Weitere Informationen zu Kaspersky finden Sie auch hier.

Hacker jagen das Gesundheitswesen

Hacker jagen das Gesundheitswesen – Seit Beginn der Corona-Pandemie steigen die Zahlen der Angriffe auf das Gesundheitswesen. Durch den Ansturm auf die Remote-Bereitstellung von Gesundheitsdienstleistungen, Home-Office etc. haben die Cyberangriffe stark zugenommen. Zu den Top-Risiken zählen Ransomware, Botnets, Phishing, Angriffe auf Webanwendungen und Cloud-Schwachstellen. Hacker jagen das Gesundheitswesen In der Corona-Krise können Experten einen deutlichen Anstieg von Cyberattacken auf Institutionen und Dienstleister des Gesundheitswesen feststellen. Schon bereits vor der Pandemie waren die Anforderungen im Gesundheitswesen an die IT relativ hoch und nicht immer konnten Einrichtungen und Unternehmen diese gerecht werden. Durch die Pandemie erhöht sich die Belastung der IT-Security um ein vielfaches. Hacker haben es auf sensible Daten wie Patientendaten bzw. Unternehmensdaten abgesehen, die im Gesundheitswesen vorgehalten werden. Es gibt mehrere Top-Risiken die von IT-Sicherheitsexperten identifiziert wurden. Dazu gehören vor allem die Ransomware-Angriffe die auch Unternehmen aus der Wirtschaft und Industrie häufig stark bedrohen. Top-Risiko: Ransomware Insbesondere Ransomware stellt die Verantwortlichen vor große Probleme. Sperrungen von Patientenakten die durch Ransomware erfolgten können großen Schaden anrichten, wenn Ärzte und medizinisches Personal nicht auf die Daten zugreifen können. Verschreibungsinformationen und Dosierungen für komplexe, chronische Erkrankungen könnten dann nicht abgerufen werden und zu weiteren Komplikationen führen. Schlimmer noch, könnten Hacker die Therapiepläne oder die Gesundheitsdaten manipulieren. Die Patientenversorgungen ist dabei stark gefährdet. Bislang übertrugen Institutionen wie beispielsweise Krankenhäuser und Reha-Fachkliniken dieses Risiko auf Cyber-Versicherungen. Dies wird mittlerweile erschwert, da die Versicherer zusehends spezifische Kontrollmechanismen fordern. Beispielsweise eine Multi-Faktor-Authentifizierung oder auch Endpunkt-Erkennungs -und Reaktionstechnologien werden hierbei häufig aufgeführt. Botnets und Bad Bots Eine weitere große Herausforderungen für die Gesundheitsbranche ist der Datenverkehr von Bad Bots bzw. Bot-Netzwerken. Hacker versuchen Daten von Websites abzugreifen, Spam zu versenden oder Zugriffe auf Anwendungen zu erhalten. Vor allem im vergangenen Jahr in der Pandemie wurde diese Attacke immer beliebter. Zurück zu führen ist das auf die neuen Websites der Regierungen und andere digitale Infrastrukturen die zur Unterstützung der Covid-19 Pandemie eingerichtet wurden. Hacker können hierbei auch Passwörter knacken um in Konten einzudringen. Beispielsweise wurden hierbei schon Medikamentenbestellungen manipuliert um diese später illegal zu verkaufen. Teilweise werden auch DDoS-Angriffe auf die Webanwendungen gefahren um Störungen für Anwender*innen und Ausfallzeiten zu generieren. Das belastende Niveau schlägt sich auch auf die Kosten der Infrastruktur von Kliniken und Gesundheitseinrichtungen nieder. Phishing Auch das Phishing ist nach wie vor ein beliebte Methode um Ransomware zu platzieren oder sich Zugriffe auf Systeme zu verschaffen. Phishing gilt als die häufigste Art von Bedrohungen, die für erhebliche Sicherheitsvorfälle im Gesundheitswesen verantwortlich sind. Gerade Impfstoff-bezogene Attacken werden sehr häufig beobachtet, aber auch Angriffe die nur am Rande mit der Pandemie zusammenhängen.

Vorsicht vor präparierten Office-Dokumenten

Vorsicht vor präparierten Office-Dokumenten – Derzeit gehen wieder gezielte Angriffe auf Windows-Systeme los. Angreifer versuchen über präparierte Office-Dokumente sich Zugriff zum System zu verschaffen bzw. einen Trojaner-Download zu erzwingen. Standardmäßig sind die Systeme nicht gefährdet. Die Sicherheitslücke ist bei Microsoft bekannt. Vorsicht vor präparierten Office-Dokumenten Gezielte Angriffe sind zur Zeit im Umlauf. Mit präparierten Microsoft-Office-Dokumenten versuchen die Cyberkriminellen nach dem Öffnen dieser Dokumente den Rechner mit Schadcode zu infizieren. Mit den Standard-Einstellungen von Office laufen die Attacken allerdings ins leere. Sicherheits-Patches stehen allerdings derzeit noch aus. Über einen Workaround können aber Administratoren die Systeme absichern. Microsoft hat dazu eine Warnmeldung herausgegeben und stuft die Lücke als “hoch” ein. (CVE-2021-40444). Die Lücke betrifft die HTML-Rendering-Engine MSHTML von Windows. Die Engine wird von Microsoft Office verwendet wie auch vom Internet Explorer. Betroffen sind Systeme von Windows 8.1 bis Windows 10 sowie die Windows Server 2008 bis 2019. Ablauf der Angriffe Auf diese Lücke sind mehrere Sicherheitsforscher gestoßen unter anderem von Expmon. Sie berichten, dass wenn ein Opfer eine Office-Datei öffnet, der Internet Explorer eine von Angreifern kontrollierte Webseite öffnet. Über ein platziertes ActiveX-Steuerelement wird eine Trojaner auf den Computer geladen. In den Standard-Einstellungen von Office funktionieren diese Angriffe allerdings nicht. Office öffnet Dokumente aus dem Internet in einem abgesicherten Modus. Zudem gibt es noch den Schutzmechanismus Office Application Guard der Dokumente isolieren soll und so die Angriffe auf diese Art und Weise verhindern kann. Dennoch können diese Attacken zu Erfolgen führen wenn die Opfer bestimmte Einstellungen verändert haben oder verändern auf Grund von Aufforderungen in den E-Mails. Generell sollten keine Dokumente willkürlich geöffnet werden. Erhält man Dokumente die man selbst nicht angefragt hat, sollte man skeptisch sein. Noch mehr hinterfragen sollte man sich, wenn es Dokumente von unbekannten Absendern sind. Patchen Sicherheits-Updates stellt Microsoft für den kommenden Patchday in Aussicht. Bis dahin können Admins die ActiveX-Steuerelemente im Internet Explorer deaktivieren. Erzeugen Sie hierfür eine Textdatei mit folgenden Inhalt und speichern Sie die Datei mit der Endung .reg. Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\0] “1001”=dword:00000003 “1004”=dword:00000003 [HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\1] “1001”=dword:00000003 “1004”=dword:00000003 [HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\2] “1001”=dword:00000003 “1004”=dword:00000003 [HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\Windows\CurrentVersion\Internet Settings\Zones\3] “1001”=dword:00000003 “1004”=dword:00000003 Im Anschluss öffnen Sie die Datei mit einem Doppelklick und fügen die Einträge zur Windows Registry hinzu. Anschließend führen Sie einen Neustart des Systems durch. Sie können die Registry Einträge auch manuell im Registrierungseditor setzen. Die ActiveX-Steuerelemente sind dann deaktiviert und es können über die präparierten Office-Dokumente keine Trojaner heruntergeladen werden. Sichern Sie Ihre E-Mail Kommunikation bereits vorher ab, bevor die E-Mails bei Ihnen im Hause landen. Mit Hornetsecurity können Sie Dokumente vorab in der Sandbox prüfen und solche Angriffe gehören bei Ihrem Unternehmen der Vergangenheit an. Lesen Sie mehr zum Thema E-Mail Sicherheit mit Hornetsecurity.

Exchange-Server-Attacken reißen nicht ab

Exchange-Server-Attacken reißen nicht ab – Nach wie vor werden dutzende Exchange-Server attackiert. Die Administratoren müssen jetzt endlich handeln. Die Sicherheitsupdates sind bereits seit April verfügbar und dennoch gibt es viele ungepachtet Exchange Server. Exchange-Server-Attacken reißen nicht ab Angreifer haben es immer noch auf die ProxyShell-Lücken im Exchange Server von Microsoft abgesehen. Nach erfolgreichen Angriffen platzieren die Angreifer Hintertüren im System um Geschäftsdaten kopieren zu können, Daten zu verschlüsseln oder weitere Ransomware-Angriffe durchzuführen. In diesem Zusammenhang wird von dem Verschlüsselungstrojaner Conti berichtet. Sicherheitsforscher von Sophos geben in einem Bericht an, man habe Attacken beobachtet, bei denen sich Angreifer nach dem Ausnutzen der kritischen Sicherheitslücken systematisch in Netzwerken ausbreiten konnten. Kombinierte Angriffe aus der Ferne um Authentifizierung zu umgehen und sich erhöhte Nutzerrechte zu verschaffen um Schadcode ausführen zu können. Conti-Verschlüsselungstrojaner mit an Board Die Forscher haben beobachtet, dass über die attackierten Systeme anschließend auch der Conti-Verschlüsselungstrojaner von der Leine gelassen wurde. Mindestens sieben Backdoors für spätere Zugriffe sollen platziert worden sein. Mehr als 1 Terabyte Daten wurden kopiert. Für die Angriffe wird auf die verwundbare Autodiscover-Funktion zurückgegriffen. Typische Anfragen können so aussehen: https://Exchange-server/autodiscover/autodiscover.json?@foo.com/mapi/nspi/?&Email=autodiscover/autodiscover.json%3F@foo.com In den Logdateien können Administratoren diese Form von Angriffen erkennen. Auch die iKomm GmbH registriert immer wieder diese Attacken auf diverse Systeme. Auch größere, bekannte Unternehmen sollen von den Attacken bereits betroffen worden sein. Es wird also höchste Zeit die Sicherheitsupdates einzuspielen. Jetzt patchen! Die Sicherheitsupdates sind bereits seit April verfügbar. Wir berichteten ebenfalls bereits über die ProxyShell-Lücken und haben Ihnen die Links zu Microsoft zur Verfügung gestellt. Für die Updates wird der Exchange Server in dieser kurzen Zeit keine E-Mails mehr empfangen oder versenden können. Es kommt einem Upgrade gleich. Das ist vermutlich auch ein Grund warum manche Admins die Updates noch nicht durchgeführt habe. Das Risiko ist allerdings sehr groß und schon seit Monaten werden die Lücken ausgenutzt. Administratoren müssen nun handeln… Weitere Informationen zu Microsoft-Themen finden Sie hier.

SICHERHEIT

Kaspersky Endpoint Security 11.8.0 veröffentlicht

Kaspersky Endpoint Security 11.8 veröffentlicht – Kaspersky hat die neue Endpoint Security Version 11.8.0.384 veröffentlicht. Einige Neuerungen wurden in der aktuellen Version vorgenommen, vor allem die Beschränkungen für Server-Plattformen. Anbei die Änderungen bzw. Neuerungen der Version 11.8.0. Kaspersky Endpoint Security 11.8.0 veröffentlicht Hier finden Sie die Neuerungen der aktuellen Kaspersky Endpoint Security Version: Update 11.8.0 Kaspersky Endpoint Security 11.8.0 für Windows bietet folgende Funktionen und Verbesserungen: Sie können jetzt Kaspersky Security for Windows Server auf Kaspersky Endpoint Security for Windows upgraden. Jetzt können Sie auf den Servern und Clustern Ihres Unternehmens das Programm “Kaspersky Endpoint Security für Windows” anstelle von “Kaspersky Security für Windows Server” verwenden. Um dies zu ermöglichen, hat Kaspersky Endpoint Security eine neue Funktionalität: Für die Komponenten “Schutz vor Web-Bedrohungen”, “Schutz vor E-Mail-Bedrohungen”, “Web-Kontrolle” und “Gerätekontrolle” wurde die Unterstützung für Computer mit Windows für Server hinzugefügt. Jetzt können Sie beim Programm-Upgrade die Komponentenauswahl von Kaspersky Security für Windows Server nach Kaspersky Endpoint Security für Windows migrieren. Kaspersky Endpoint Security (KES) überprüft vor der Installation, ob andere Kaspersky-Programme auf dem Computer vorhanden sind. Wenn “Kaspersky Security für Windows Server” auf dem Computer installiert ist, erkennt KES die installierten KSWS-Komponenten und wählt die entsprechenden Komponenten zur Installation aus. Die Benutzeroberfläche des Netzwerkmonitors wurde verbessert. Der “Netzwerkmonitor” zeigt jetzt zusätzlich zu TCP auch das UDP-Protokoll an. Die Aufgabe Virensuche wurde verbessert. Wenn Sie den Computer während der Untersuchung neu gestartet haben, führt Kaspersky Endpoint Security die Aufgabe automatisch aus und setzt die Untersuchung an der Stelle fort, an der sie unterbrochen wurde. Jetzt können Sie die Ausführungsdauer von Aufgaben zeitlich beschränken. Sie können die Ausführungsdauer für die Aufgaben Untersuchung auf Viren und IOC-Untersuchung begrenzen. Nach Ablauf des festgelegten Zeitraums bricht Kaspersky Endpoint Security die Aufgabe ab. Um die Ausführungsdauer einer Aufgabe zu reduzieren, können Sie z. B. den Untersuchungsbereich anpassen oder die Untersuchung optimieren. Die Beschränkungen für Server-Plattformen wurden aufgehoben. Diese galten für die Programm-Installation auf dem multisessionfähigen Windows 10 Enterprise. Kaspersky Endpoint Security betrachtet das multisessionfähige Windows 10 Enterprise jetzt als Workstation-Betriebssystem, nicht als Server-Betriebssystem. Ebenso gelten Beschränkungen für Server-Plattformen nicht mehr, wenn das Programm auf dem multisessionfähigen Windows 10 Enterprise installiert wird. Außerdem verwendet das Programm für die Aktivierung einen Workstation-Lizenzschlüssel anstatt eines Server-Lizenzschlüssels. Weitere Informationen zur Endpoint Security erhalten Sie auch in der Kaspersky Online-Hilfe.Sichern Sie jetzt mit Kaspersky Endpoint Detection & Response Ihr Unternehmen ab und steigern Sie die Effizienz Ihrer Sicherheitsstruktur.

Microsoft schließt Lücken in Windows

Microsoft schließt Lücken in Windows – Beim aktuellen Patchday von Microsoft sind mehrere Sicherheitsupdates erschienen. Auch die PrintNightmare Geschicht spielt bei diesem Patchday noch eine Rolle. Über Windows Updates stellt Microsoft Sicherheitspatches zum Download bereit. Der wichtigste Patch schließt die Lücke über diese Angreifer das System attackieren können. Microsoft schließt Lücken Bisher konnten Admins gegen die MSHTL-Lücke sich nur über Workarounds absichern. (CVE2021-40444 “hoch”). Nun sind Sicherheitsupdates erschienen die man der Microsoft Warnmeldung entnehmen kann. Im Grunde sind alle Windows Systeme bzw. Versionen davon betroffen. Die Workarounds haben teilweise oder in manchen Fällen nicht verlässlich funktioniert. Daher sind die Updates von Microsoft von hoher Wichtigkeit. Für einen erfolgreichen Angriff muss ein Opfer ein präpariertes Office oder RTF-Dokument öffnen. Wir berichteten darüber. Über ActiveX-Steuerelemente gelangt dann ein Trojaner auf den Computer. Anfang September wurden die ersten Attacken auf diese Art und Weise öffentlich. Gefährliche Lücken Eine weitere Schwachstelle (CVE2021-36968 “hoch”) in Windows DNS ist schon länger bekannt. Auch hier könnten Attacken bevorstehen. Angriffe sollen lokal möglich sein. Allerdings steht in der Warnmeldung von Microsoft nicht sehr viel über den genauen Vorgang. Angriffe können scheinbar physisch erfolgen oder per SSH-Zugriff. Auch andere Schwachstellen sind nach wie vor gefährlich bzw. können Angreifer erhöhte Nutzerrechte verschaffen. Es kann anschließend Schadcode ausgeführt werden und die Systeme könnten beispielsweise mit Verschlüsselungstrojanern bestückt werden um eine Lösegeldforderung stellen zu können. Auch zu der PrinterNightmare-Lücke hat Microsoft nochmal einen Patch zur Verfügung gestellt. Drucker-Albtraum Wie bereits erwähnt hat Microsoft für die Drucker-Problematik, die bei vielen Admins für Ärger gesorgt hat, ebenfalls einen Patch veröffentlicht. Die restlichen verbleibenden Schwachstellen die mit dem Bedrohungsgrad “hoch” eingestuft wurden, sollen nachträglich noch gepatcht werden. Beispielsweise die Fehler in der Scripting Engine von Microsoft könnten ein Schlupfloch für Angreifer sein. Dafür reicht laut Microsoft schon der Besuch einer Webseite die von Angreifern kontrolliert wird. Fazit für die Admins: Jetzt heißt es wieder: Update, Update, Update!

Hornetsecurity veröffentlicht neues Control Panel Version 6.19.0.0

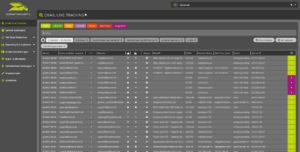

Hornetsecurity veröffentlicht neues Control Panel Version 6.19.0.0. In der neuen Version wurden einige neue Features hinzugefügt, sowie auch einige Fehler (Bugs) behoben. Die aktuelle Control Panel Version lautet nun 6.19.0.0. Hornetsecurity veröffentlicht neues Control Panel Das neue Control Panel von Hornetsecurity wurde veröffentlicht. Anbei finden Sie die Änderungen bzw. Erneuerungen des neuen Panels: Erweiterungen Entfernte Postfächer werden ab sofort ein Jahr lang im Tab „Neuzuweisung von Postfächern“ im Modul „Postfächer“ angezeigt. In dieser Zeit können Administratoren die Postfächer anderen Benutzern zuweisen, die daraufhin im Control Panel Zugang zu allen Daten der E-Mails der entfernten Postfächer erhalten. Die E-Mails entfernter Postfächer werden für Administratoren weiterhin im Control Panel angezeigt. Die Zuweisungen sind unbefristet und bleiben auch bestehen, nachdem die entfernten Postfächer nicht mehr unter „Postfächer“ angezeigt werden. Für supportberechtigte Kunden ist im Control Panel ab sofort eine Chat-Funktion verfügbar, über die bestimmte Benutzer direkt mit unserem Support in Kontakt treten können. Ob ein Kunde supportberechtigt ist, hängt von seinen vertraglichen Bedingungen ab. Die Chat-Funktion richtet sich in erster Linie an Administratoren. Der Chat kann über ein Chat-Symbol unten rechts im Control Panel aufgerufen werden. Um kurze Reaktionszeiten zu ermöglichen, wird das Chat-Symbol nur angezeigt, falls in dem Moment tatsächlich Support-Mitarbeiter verfügbar sind. Für Quarantäne-Berichte wurde ein neues Layout eingeführt. Falls ein Administrator dieses Layout für seine Benutzer ausgewählt hat, enthalten die Quarantäne-Berichte den Button „E-Mail nie anzeigen“. Über diesen Button können die Benutzer Absender zu ihrer Blacklist hinzufügen. E-Mails von Absendern auf der Blacklist werden den Benutzern in künftigen Quarantäne-Berichten nicht mehr angezeigt. Verbesserungen Im Modul „Email Encryption“ wurde die Zeichenbegrenzung für die Felder „Name“ und „Nachname“ jeweils auf 255 Zeichen erhöht. Ein Fehler beim Zustellen ausgehender E-Mails durch Revisoren wurde behoben. Das Löschen von E-Mails aus Microsoft-365-Postfächern im Modul „Email Live Tracking“ wird nun im Modul „Auditing 2.0“ dokumentiert. Im Modul „Domains“ wurde eine Fehlermeldung angepasst. Im Modul „Compliance Filter“ wurde ein Fehler beim Bearbeiten von Regeln behoben. Im Modul „Email Encryption“ wurde ein Fehler beim Speichern von Regeln behoben. Im Modul „Black- and Whitelists“ wurde eine Verlinkung korrigiert. Im Modul „Email Live Tracking“ wurde die Anzeige der E-Mail-Aktionen für mobile Endgeräte verbessert. Ein Anzeigefehler im Modul „Email Encryption“ wurde behoben. Die Synchronisation von Microsoft-365-Postfächern wurde verbessert. Die Lizenzanzeige für 365 Total Protection wurde verbessert. Weitere Informationen zum Produkt E-Mail Sicherheit mit Hornetsecurity finden Sie hier.

NEUIGKEITEN

Guten Rutsch ins neue Jahr

Wir wünschen allen Kunden und Besuchern der iKomm GmbH einen guten Rutsch ins neue Jahr 2022. Kommen Sie gut rüber und bleiben Sie gesund. Auf ein neues frohes 2022.

Frohe Weihnachten

Die iKomm GmbH wünscht Ihnen und Ihren Familien ein besinnliches Weihnachtsfest und einen guten Rutsch ins neue Jahr. Wir bedanken uns für die wunderbare Zusammenarbeit mit Ihnen und freuen uns wenn wir auch im kommenden Jahr gemeinsame Projekte durchführen können. Wir freuen uns auf das kommende Jahr 2022 und auf neue spannende Projekte mit Ihnen. Vielen Dank für Ihr Vertrauen.Ihr iKomm Team

Neuer Service DMFP – Dynamic Mailflood Prevention

Neuer Service DMFP – Dynamic Mailflood Prevention – Die iKomm GmbH hat einen neuen Service in das Produktportfolio aufgenommen. Unser neuer Dynamic Mailflood Prevention Service hilft Ihnen dabei einen genauen Überblick über Ihre E-Mail Kommunikationen zu erhalten und wie viele E-Mails überhaupt das Unternehmen verlassen. Der neue Service ist ab sofort buchbar und bietet Ihnen einen zusätzlichen Schutz rund um Ihre E-Mail Kommunikation. Neuer Service DMFP -Dynamic Mailflood Prevention Die iKomm GmbH arbeitet stetig daran neue Funktionen, Sicherheitsprodukte und sichere Technologien in das Produktportfolio aufnehmen zu können. Mit dem DMFP-Service haben wir einen weiteren Meilenstein in unserer Funktion als IT-Security Systemhaus erreichen können. Das eigens entwickelte System ist voll und ganz auf Wünsche unserer Kunden zugeschnitten. Mit diesem kleinen Addon-Service haben Sie nun alles im Blick. Mit dem DMFP-Service (Dynamic Mailflood Prevention-Service) kommt nun der zweite eigene Service in das iKomm Portfolio. Bereits letztes Jahr haben wir den Dynamic Network Aversion Service, kurz DNA ins Leben gerufen. Dieser erfreut sich großer Beliebtheit und unterstützt unsere Absichten dem Kunden möglichst viel Sicherheit in der IT-Infrastruktur zu geben. Was bietet der neue Service Unser neuer Service DMFP hilft Ihnen einen Überblick über Ihre ausgehenden E-Mails zu verschaffen. Er schützt Sie bzw. Ihre Infrastruktur vor ungewolltem Abfluss von E-Mails. Sie haben die volle Kontrolle. Eine Prüfung von E-Mails ist nicht nur für eingehenden Verkehr sinnvoll. Auch der ausgehende Verkehr kann Risiken und Gefahren mit sich bringen. Mit der Dynamic Mailflood Prevention ist es nicht mehr möglich, dass über Ihre E-Mail-Server oder über Ihre Infrastrukturen Spams oder andere ungewollte E-Mails versendet werden. Ihre Reputation ist damit gesichert. In Kombination mit anderen Antispam-Maßnahmen zum Beispiel durch Hornet-Security rundet unser System die Sicherheitsmechanismen ab und ergänzt diese mit weiteren Funktionen. Meine Reputation ist gesichert Mit unserem Service kontrollieren Sie gezielt welche E-Mails Ihr Unternehmen verlassen. Sie können sogenannte “Quotas” für jede E-Mail Adresse einrichten. Über komplexe mathematische Berechnungen werden zusätzlich dynamische Quotas bzw. Limits gesetzt. Auf diese Weise wird verhindert, dass Spambots oder kompromittierte E-Mails-Server Spammails versenden können. Über das zugehörige E-Mail-Log können Sie jegliche Kommunikation nachvollziehen. Über das iKomm CustomerPanel haben Sie Zugriff auf sämtliche Daten und Informationen. Sie helfen damit auch mit andere Systeme zu schützen. Der größte Vorteil für Sie besteht darin, dass Sie niemals wieder auf einer Blacklist landen oder Ihre öffentlichen IP-Adressen eine schlechte Reputation erhalten. Mit dem Dynamic Mailflood Prevention Service haben Sie, Ihre Domain und damit Ihre E-Mail Kommunikation immer eine gesicherte Vertrauenswürdigkeit. Runden Sie das Thema ab mit einer E-Mail-Verschlüsselung um auch hier das nötige Maß an Sicherheit zu erhalten?Haben wir Interesse geweckt? Sprechen Sie uns an!

- Kaspersky Blog

-

Studie zur Sicherheit des WLAN-Netzes in Paris

Source: www.kaspersky.de Published on 2024-07-26

-

Betrug bei den Olympischen Spielen in Paris

Source: www.kaspersky.de Published on 2024-07-25

-

EU-Richtlinie NIS 2: Was ist das und wie bereitet man sich darauf vor?

Source: www.kaspersky.de Published on 2024-07-24

- Hornetsecurity Blog

-

365 Permission Manager Veröffentlichung am 29. Juli 2024

Source: Hornetsecurity Published on 2024-07-26

-

Control Panel Veröffentlichung am 24.07.2024

Source: Hornetsecurity Published on 2024-07-23

-

Gold, Silber, Bronze im Kampf gegen Cyberbedrohungen: Unser Olympia-Ranking der sichersten Nationen

Source: Hornetsecurity Published on 2024-07-18

Kategorien

Schlagwörter

Abonnieren Sie uns und bleiben Sie auf dem neuesten Stand mit unseren Beiträgen

- Unseren Newsletter können jederzeit wieder abbestellen. Ihre Daten werden nicht an Dritte weitergegeben oder anderweitig verarbeitet.

- Ihre Nachricht wird gesichert übertragen