Emotet in verschlüsselten Anhängen – Ein wachsende Cyberbedrohung? Zumindest sind die Cyberkriminellen nicht untätig und erarbeiten ständig neue Szenarien um ihren Banking-Trojaner Emotet zu verteilen. Dabei werden verschiedenste Tricks angewendet um die Anti-Viren Filter zu umgehen. Email Conversation Thread Hijacking ist eine Methode wie die Betrüger ihren Schadcode verteilen. Aber auch andere Mechanismen wie Änderungen der Webshells bis hin zum Update des Emotet-Loaders werden verwendet um die Downloadzahl der Malware zu erhöhen. Jetzt wird Emotet erneut in verschlüsselten Anhängen versendet.

Emotet in verschlüsselten Anhängen

Unsere Partner von Hornetsecurity beobachten in ihrem Hornetsecurity Security Lab seit September einen erheblichen Zuwachs an Emotet-Malspam, welcher verschlüsselte Archiv-Dateien versendet. Das Passwort zur Entschlüsselung ist als Klartext im E-Mail Anschreiben enthalten. So kann jeder das Archiv öffnen. Durch die Verschlüsselung des Anhangs ist es für herkömmliche Anti-Viren-Programme nicht möglich das versteckte Schadprogramm zu entdecken. Die Malware wird nach öffnen und ausführen des Anhangs nachgeladen. Hornetsecurity hat darüber in Ihrem eigenen Blog-Beitrag ausführlich berichtet.

Auch wir haben bereits des Öfteren über den Trojaner Emotet berichtet. Dieser erlangte traurige Berühmtheit und gilt als der gefährlichste Trojaner derzeit. Bereits im April 2019 entdeckten Security-Analysten erste Wellen des Emotet-Malspams mit verschlüsselten ZIP-Dateien. Also ist der Vorgang nicht wirklich neu. Als Operation „Zip Lock“ bezeichnet die White-Hat-Group „Cryptolaemus“ dieses Vorgehen der Akteure hinter Emotet. Täglich veröffentlicht die Gruppe sämtliche Updates von Emotet auf ihrer Website und dem Twitter-Account.

Spamwellen zunächst im japanisch-sprachigen Raum

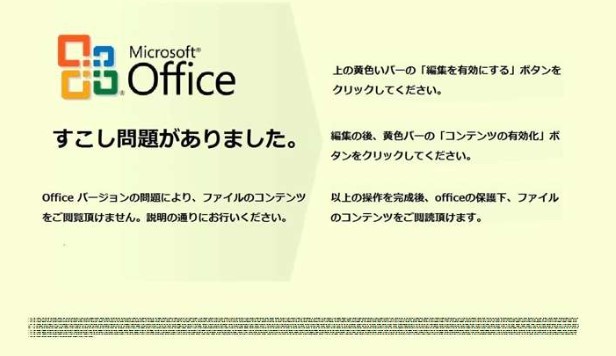

Die Security-Spezialisten haben seit dem 1.September aktive Spamwellen erkennen können, die zunächst auf den japanisch-sprachigen Raum abzielten.

Die Spezialisten von Hornetsecurity registrierten schließlich auch Spamwellen auf Spanisch, Englisch und Deutsch. Damit die Opfer in großer Zahl den Anhang auch öffnen und ausführen bedienen sich die Erpresser der sogenannten „Email Conversation Thread Hijacking“ Technik. Bestehende E-Mail Konversationen des Opfers werden verwendet um authentischer zu wirken. Die Angreifer antworten hierbei auf bestehende Unterhaltungen die ihr Angriffsziel in der Mailbox noch gespeichert hat.

Auch andere kriminelle Gruppen bedienen sich der Methode ihre schadhaften Inhalte in verschlüsselte Anhänge unterzubringen. Die Malware-Kampagnen von GandCrab verschlüsselten Office-Dokumente und die Malware Ursnif verbreitet sich ebenfalls durch verschlüsselte ZIP-Dateien.

Wie kann man sich schützen?

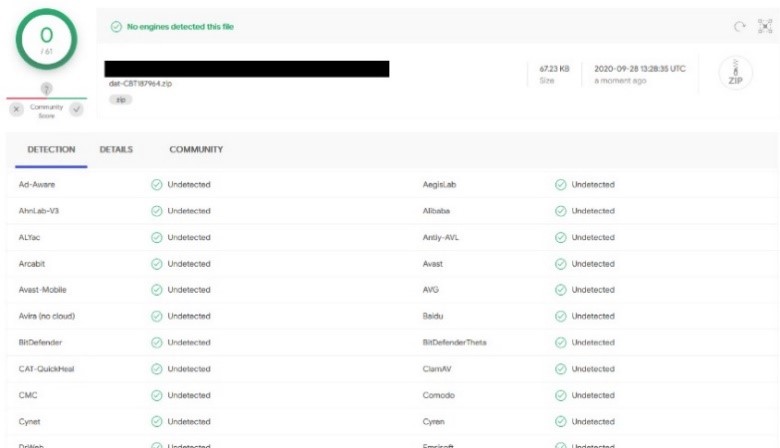

Bis heute werden die verschlüsselten Emotet-Dateien nicht von herkömmlichen Anti-Viren-Systemen erkannt. Ein Beweis dafür liefert der Dienst VirusTotal.

Auch das Hijacking von Konversationen ist für die Opfer nur sehr schwer zu erkennen, da die Schad-E-Mails von einem legitimen aber kompromittierten Konto versendet werden. Tiefergehende Filter und intelligente Security-Mechanismen sind jedoch in der Lage beide dieser Angriffstechniken zu entdecken und diese vom Postfach des Empfängers fernzuhalten. Mit Hornetsecurity Advanced Threat Protection können solche Inhalte dennoch erkannt werden. Mit dem Feature Malicious Document Decryption ist es Hornetsecurity möglich, diese verschlüsselten Anhänge zu analysieren und Emotet zu identifizieren.

Gerne stellen wir Ihnen die Vorzüge der Hornetsecurity Lösung in einem Webcast vor. Sprechen Sie uns an. Das Vorgehen der Cyberkriminellen hinter Emotet verdeutlicht, dass es auch für Unternehmen an der Zeit ist, den nächsten Schritt im Bereich der Cybersecurity zu gehen. Denn erfolgreiche Attacken treiben die Ambitionen der Hacker weiter an und bringen auch weitere Cyberkriminelle auf den Plan.

Weitere Informationen zum Produkt Advanced Threat Protection finden Sie hier –> Hornetsecurity ATP